ΠΩΣ ΤΟ ΜΕΓΑΛΟ “ΧΤΥΠΗΜΑ” ΣΕ CANVAS ΚΑΙ ADOBE ΑΠΕΙΛΕΙ ΤΟΥΣ ΚΩΔΙΚΟΥΣ ΣΟΥ ΣΤΟ TAXISNET

Μια πρωτοφανής παραβίαση στις πλατφόρμες Canvas και Adobe έχει προκαλέσει συναγερμό, καθώς τα κλεμμένα δεδομένα μπορούν να χρησιμοποιηθούν για την υποκλοπή κωδικών στο Taxisnet.

Το 2026 εξελίσσεται σε χρονιά ορόσημο για το παγκόσμιο έγκλημα στον κυβερνοχώρο, με την επίθεση στο Canvas, που αποκαλύφθηκε προ ωρών να είναι η μεγαλύτερη αυτών των πρώτων μηνών και να αφορά όλον τον πλανήτη.

Οι κυβερνοεγκληματίες φαίνετια να μην ασχολούνται πια, με μεμονωμένους χρήστες, αλλά να προτιμούν τα χτυπήματα σε κεντρικές πλατφόρμες, που τους δίνουν πρόσβαση σε εκατομμύρια δεδομένα, μαζί.

Ο μεγαλύτερος κίνδυνος δεν είναι όσα έχουμε ήδη χάσει, αλλά το πώς οι επιτήδειοι θα χρησιμοποιήσουν ό,τι μας ανήκει, εναντίον μας σε ένα εξάμηνο ή ακόμα και σε χρόνια από τώρα.

Πώς επηρεαζόμαστε στην Ελλάδα από το “χτύπημα” κολοσσών

Αν πιστεύεις πως ό,τι γίνεται μπροστά σου, δίχως να το αντιλαμβάνεσαι, δεν σε επηρεάζει, θα μου επιτρέψεις να σε ενημερώσω ότι χρησιμοποιούμε πολλά εκ των θυμάτων κυβερνοεπιθέσεων που έχουν γίνει τους τελευταίους μήνες. Για παράδειγμα,

- το Canvas που είναι η μεγαλύτερη φετινή παραβίαση (το χρησιμοποιούν τα ιδιωτικά κολέγια, τα διεθνή σχολεία και οι Έλληνες του εξωτερικού),

- το Ticketmaster (αν έκλεισες ταξίδι το εξωτερικό για συναυλία ή αθλητικό δρώμενο και χρησιμοποίησες την κάρτα σου, στην πλατφόρμα),

- τα Crunchbase, Adobe και Canvas -με τη χρήση ΑΙ για μετάφραση, μπορούν να γίνουν κλοπές διαπιστευτηρίων και απάτες ακόμα και στο Gov.gr. μέσω των emails που εκλάπησαν. Ναι, ένα κλεμμένο email από την Adobe μπορεί να καταλήξει στον χαμένο κωδικό του Taxisnet.

Ακολούθως εξηγείται το πώς, μαζί με τη λίστα με τις κυριότερες παραβιάσεις που έχουν γίνει, από την αρχή του έτους. Είναι πολλές περισσότερες. Αρκεστήκαμε σε εκείνες με τα περισσότερα θύματα.

Θα αρχίσουμε από την ομάδα που έχει κάνει τα πιο σοβαρά χτυπήματα, εκ των οποίων κάποια έγιναν παράλληλα με άλλα μικρότερα.

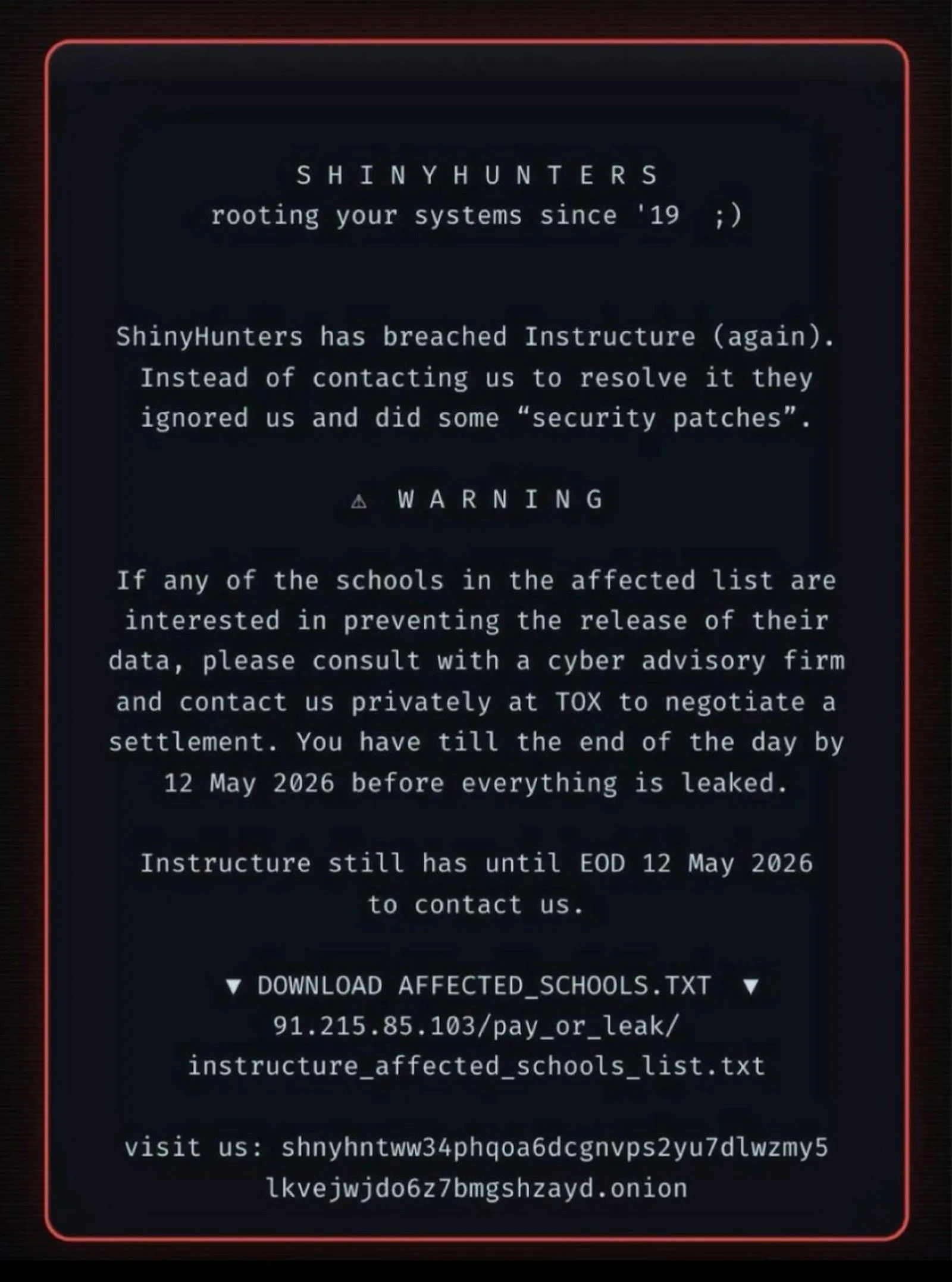

Ποιοι είναι οι ShinyHunters που ρημάζουν όλον τον κόσμο

Στη λίστα που ακολουθεί, θα δεις συχνά το όνομα ShinyHunters. Πρόκειται για κυβερνοεγκληματική ομάδα, που δραστηριοποιείται από το 2020 και είναι υπεύθυνη για παραβίαση 400+ οργανισμών σε τομείς λιανικής, τεχνολογίας, χρηματοοικονομικών, αεροπορίας και αυτοκινητοβιομηχανίας. Στα θύματα της είναι κολοσσοί, όπως οι Google, Workday, Louis Vuitton, Gucci, Adidas, Jaguar Land Rover, Coinbase και Qantas.

Οι ShinyHunters “χτυπάνε” πάντα εταιρικά δεδομένα που φυλάσσονταν σε cloud περιβάλλοντα.

Δεν “κλειδώνουν” τα συστήματα έως ότου πάρουν τα λύτρα που ζητούν, αλλά κλέβουν δεδομένα από το Cloud και ζητούν τεράστια ποσά, για να μη δημοσιοποιήσουν τα “λάφυρα”. Αν δεν τα πάρουν, προσφέρουν ό,τι έχουν στο dark web.

Πιστεύεται πως πρόκειται για πολυεθνική ομάδα, που δεν καθοδηγείται από συγκεκριμένη κυβέρνηση. Το όνομα είναι εμπνευσμένο από το Pokémon: τα Shiny Pokémon είναι σπάνια και πολύτιμα, όπως τα δεδομένα που κλέβει.

Πάμε τώρα, και στις πιο σοβαρές παραβιάσεις.

To “καλή χρονιά” και η Nike (Ιανουάριος)

Θύμα: Crunchbase (κορυφαία πλατφόρμα και βάση επιχειρηματικών δεδομένων, με πληροφορίες για ιδιωτικές και δημόσιες εταιρείες, όπως όλα τα στοιχεία των εταιρειών (από τον αριθμό των εργαζομένων έως την τοποθεσία), τα χρήματα που “διακινούν”, εξαγορές, συγχωνεύσεις και φυσικά, πληροφορίες για όλα τα στελέχη).

Θύτης: ShinyHunters.

Τρόπος: Οι χάκερ τηλεφώνησαν σε υπαλλήλους της εταιρείας, προσποιούμενοι το τμήμα ΙΤ και τους έπεισαν να τους δώσουν τα διαπιστευτήρια τους, σε μια ψεύτικη σελίδα σύνδεσης. Το σύστημα που είχαν φτιάξει ήταν τόσο γρήγορο που κατάφερε να υποκλέψει και τον κωδικό ταυτοποίησης δύο παραγόντων (2FA), τη στιγμή που τον πληκτρολογούσε ο υπάλληλος. Έτσι, μπήκαν όπου ήθελαν.

Εκτιμώμενα θύματα: Απέσπασαν 400MB συμπιεσμένων αρχείων, με πάνω από 2 εκατομμύρια αρχεία με προσωπικά δεδομένα χρηστών, εσωτερικά έγγραφα και δεδομένα επενδυτών. Η Crunchbase αρνήθηκε να πληρώσει λύτρα και οι ShinyHunters τα διέθεσαν δωρεάν στο dark web.

Το δεύτερο μεγαλύτερο χτύπημα του μήνα ήταν στην Nike. Εκπλάπησαν 1.4 terabyte εσωτερικών δεδομένων της εταιρείας, για ανάπτυξη προϊόντων της σεζόν 2026-27, πνευματική ιδιοκτησία και εφοδιαστική αλυσίδα.

Την ευθύνη ανέλαβε η WorldLeaks, που εμφανίστηκε στις αρχές του 2025 και εστιάζει σε εκβιασμούς και στοχευμένες επιθέσεις. Το attack έγινε μέσω μη διορθωμένης “ευπάθειας” σε λογισμικό τρίτου παρόχου, που συνεργάζεται με την εταιρεία για τη διαχείριση της παραγωγής της.

H εισβολή στο τραπεζικό σύστημα της Γαλλίας (Φεβρουάριος)

Θύμα: FICOBA (Εθνικό μητρώο τραπεζικών λογαριασμών της Γαλλίας, το οποίο διαχειρίζεται το υπουργείο Οικονομικών της χώρας και περιλαμβάνει στοιχεία για ΚΑΘΕ τραπεζικό λογαριασμό που ανοίγεται στη χώρα.

Θύτης: Άγνωστος

Τρόπος: Δεν υπήρξε τεχνική παραβίαση στα συστήματα ασφαλείας. Οι χάκερ απέκτησαν απλά (;) τους κωδικούς πρόσβασης ενός δημοσίου υπαλλήλου, με πρόσβαση στο σύστημα.

Εκτιμώμενα θύματα: Για 1.2 εκατομμύρια λογαριασμούς οι χάκερ απέσπασαν IBAN (Διεθνής Αριθμός Τραπεζικού Λογαριασμού), ονοματεπώνυμα κατόχων, διευθύνσεις κατοικιών και σε ορισμένες περιπτώσεις τον Αριθμό του Φορολογικού Μητρώου. Δεν απέκτησαν πρόσβαση στους λογαριασμούς, αλλά τα εργαλεία για να τους αδειάσουν.

Το “ντου” σε λογαριασμούς υγείας (Μάρτιος)

Θύμα: Navia Benefit Solutions (κορυφαίος πάροχος υπηρεσιών διοίκησης παροχών υγείας των ΗΠΑ, που χειρίζεται λογαριασμούς υγείας, συνταξιοδοτικά προγράμματα και παροχές μετακίνησης, για χιλιάδες εργοδότες).

Θύτης: Άγνωστος

Tρόπος: Οι χάκερ εκμεταλλεύτηκαν ευπάθεια της μηδενικής ημέρας, εφιάλτη όσων ασχολούνται με την κυβερνοασφάλεια, σε έναν από τους servers. Η Zero-day Vulnerability είναι κενό ασφαλείας ή σφάλμα σε λογισμικό, που αγνοούν αυτοί που το δημιούργησαν.

Εκτιμώμενα θύματα: Περίπου 2.7 εκατομμύρια άτομα επλήγησαν από την παραβίαση. Πριν κρυπτογραφήσουν τα συστήματα για να ζητήσουν λύτρα (απείλησαν να “κλειδώσουν” την εταιρία και να δημοσιεύσουν τα ιατρικά και οικονομικά δεδομένα των πελατών της), οι χάκερ πέρασαν εβδομάδες, αντιγράφοντας αθόρυβα τις βάσεις δεδομένων –ονοματεπώνυμα, ημερομηνία γέννησης, αριθμό κοινωνικής ασφάλισης, στοιχεία τραπεζικών λογαριασμών, ιατρικές πληροφορίες.

Δηλαδή, τα πάντα για να προβούν σε πλήθος άλλων ψηφιακών απατών. Δεν αποκαλύφθηκε αν πληρώθηκαν τα λύτρα.

Ο 15χρονος που έκανε διάτρητα διαβατήρια, ταυτότητες κλπ (Απρίλιος)

Θύμα: France Titres (επίσημος γαλλικός δημόσιος οργανισμός, υπό την εποπτεία του υπουργείου Εσωτερικών, αρμόδιος για την έκδοση και διαχείριση ασφαλών προσωπικών εγγράφων. Αποτελεί το κεντρικό σημείο για ψηφιακές διαδικασίες που αφορούν ταυτότητες, άδειες οδήγησης και οχήματα, γεγονός που κάνει αυτήν την παραβίαση μια από τις μεγαλύτερες διαρροές κρατικών δεδομένων στην Ευρώπη).

Θύτης: breach3d (ψευδώνυμο 15χρονου χάκερ).

Tρόπος: Μέσω phishing ο χάκερ απέκτησε πρόσβαση σε λογαριασμό υπαλλήλου του οργανισμού και μέσω αυτού, συνδέθηκε με την πλατφόρμα ÉduConnect (χρησιμοποιείται από μαθητές και οικογένειες) και από εκεί πέρασε στα εσωτερικά συστήματα του France Titres.

Σε μια κίνηση επίδειξης ισχύος, ανέβασε screenshot από το εσωτερικό σύστημα (CHEOPS),γράφοντας τη φράση: “WE ARE STILL HERE” εκεί που κανονικά θα έμπαινε ο κωδικός πρόσβασης.

Εκτιμώμενα θύματα: Εκπλάπησαν ονοματεπώνυμα, emails, ημερομηνίες και τόποι γέννησης, ταχυδρομικές διευθύνσεις, τηλέφωνα και μοναδικοί αναγνωριστικοί αριθμοί λογαριασμών 11.7 εκατομμυρίων ανθρώπων. Δηλαδή, ό,τι χρειάζεται για μια πλαστογραφία.

Ο 15χρονος ισχυρίστηκε ότι ήταν έως 19.000.000. Συνελήφθη, όταν επιχείρησε να πουλήσει τα κλεμμένα δεδομένα στο dark web. Στη Γαλλία, η μη εξουσιοδοτημένη πρόσβαση και υποκλοπή δημοσίων εγγράφων επισύρει ποινή φυλάκισης έως επτά ετών και πρόστιμο έως 300.000 ευρώ

Μετά την παραβίαση της France Titres, παρατηρήθηκε έξαρση σε ψεύτικα μηνύματα που μιμούνται το ελληνικό κράτος, προσπαθώντας να υποκλέψουν κωδικούς Taxisnet, εκμεταλλευόμενοι το κλίμα ανασφάλειας στην Ευρώπη.

Η κίνηση των ShinyHunters στην Adobe

Στα της Αdobe, οι ShinyHunters εισέβαλαν, μέσω εξωτερικού παρόχου υποστήριξης στην Ινδία, κλέβοντας -με phising- τα διαπιστευτήρια υπαλλήλου. Έκλεψαν δεδομένα χρηστών (ονόματα, διευθύνσεις, emails κλπ) και πληροφορίες για τα προϊόντα που χρησιμοποιούν. Δεν εκλάπησαν κωδικοί πρόσβασης ή προσωπικά στοιχεία, καθώς όπως εξήγησε η εταιρεία, αποθηκεύονται σε ξεχωριστά, κυπρογραφημένα συστήματα.

Ο μεγαλύτερος κίνδυνος για τους χρήστες, συμπεριλαμβανομένων αυτών στην Ελλάδα, είναι το Business Email Compromise (BEC), καθώς οι χάκερ γνωρίζουν ποια εφαρμογή χρησιμοποιούμε και μπορούν να μας στείλουν ένα απόλυτα πειστικό email για “πρόβλημα στη συνδρομή” ή “αναβάθμιση ασφαλείας”, προκειμένου να κλέψουν τον πραγματικό κωδικό.

Σε έναν πολυάσχολο, για τους κυβερνοεγκληματίες μήνα έγιναν παραβιάσεις και στη Medtronic (οι ShinyHunters “πήραν” 9.000.000 αρχεία, με ιατρικά ιστορικά, σειριακούς αριθμούς εμφυτευμάτων και προσωπικά στοιχεία ασθενών), όπως και στην Stryker (η Qilin -ρωσόφωνη εγκληματική οργάνωση στον κυβερνοχώρο που ειδικεύεται σε επιθέσεις ransomware και δραστηριοποιείται από τον Οκτώβρη του 2022- παρέλυσε προσωρινά, τη διανομή ιατρικού εξοπλισμού σε όλον τον κόσμο).

To all in σε Canvas και Ticketmaster (Μάιος)

Θύμα: Canvas (ανήκει στην εταιρεία Instructure και είναι Learning Management System για σχολεία και πανεπιστήμια. Η παραβίαση έγινε σε 9.000 εκπαιδευτικά ιδρύματα).

Θύτης: ShinyHunters

Tρόπος: Επρόκειτο για κλασικό παράδειγμα Cloud Supply Chain Attack. Σε απλά ελληνικά, οι χάκερ δεν επιτέθηκαν απευθείας στην εφαρμογή, αλλά στις “αποθήκες”, όπου φυλάσσονται τα δεδομένα. Η διείσδυση έγινε με κλοπή διαπιστευτηρίων -όχι “σπάσιμο” κώδικα-, πιθανότατα μέσω ενός κακόβουλου λογισμικού, κάποιου αξιωματούχου.

Με τα κλεμμένα cookies, “ξεγέλασαν” το σύστημα και εισέβαλαν, δίχως να περάσουν από την ταυτοποίηση δυο παραγόντων -το σύστημα “νόμισε’ ότι η σύνδεση ήταν ήδη ενεργή.

Αντί να ψάξουν έναν, έναν τα πανεπιστήμια, πήγαν στο cloud. Όταν η Instructure αντιλήφθηκε “ασυνήθιστη δραστηριότητα” στους servers της και “έκλεισε” τις πόρτες, ήταν ήδη αργά.

Εκτιμώμενα θύματα: Eν μέσω εξετάσεων, εκλάπησαν 3,65 TB δεδομένων (ονόματα, emails, Student Ids) και εκατομμύρια προσωπικά μηνύματα (inbox) μεταξύ φοιτητών και καθηγητών από περίπου 275.000.000 χρήστες και 9.000 εκπαιδευτικά ιδρύματα.

Οι ShinyHunters ζήτησαν τεράστιο ποσό για λύτρα, οι διαπραγματεύσεις απέτυχαν και τότε άρχισαν την πώληση, ανά τμήματα, σε άλλους χάκερ. Αυτό σημαίνει πως μπορούν να γίνουν εκατομμύρια διεισδύσεις και εκβιασμοί, με τους κυβερνοεγκληματίες να γνωρίζουν και προσωπικά μυστικά -από την κλοπή των emails που έχουν προσωπικές συνομιλίες.

Παράλληλα με το Canvas οι ShinyHunters επιτέθηκαν στην Ticketmaster

Τα στοιχεία δείχνουν πως ενόσω οι ShinyHunters προσπαθούσαν να μπουν στο Canvas και να εξασφαλίσουν τη λεία τους, επιχειρούσαν και την επίθεση στην Τicketmaster, στην οποία έφεραν “ένα από τα μεγαλύτερη χτυπήματα, στην ιστορία του ηλεκτρονικού εμπορίου”, εκμεταλλευόμενοι κενό στις υποδομές Cloud.

Επιτέθηκαν από το Snowflake (συγκεντρώνει μεγάλο όγκο δεδομένων, από διάφορες πηγές) και απέκτησαν πρόσβαση μέσω λογαριασμού που δεν είχε ταυτοποίηση δυο παραγόντων. Έτσι, εξασφάλισαν πάνω από 1,3 Terabytes δεδομένων, που αφορούν περίπου 560 εκατομμύρια πελάτες -προσωπικά και οικονομικά στοιχεία, όπως αριθμοί πιστωτικών καρτών με τις ημερομηνίες λήξης, τηλέφωνα, διευθύνσεις και emails).

Η Ticketmaster αναγκάστηκε να ενημερώσει εκατομμύρια χρήστες παγκοσμίως και οι ShinyHunters ζήτησαν λύτρα ύψους 500.000 δολαρίων, για να μην πουλήσουν τη βάση δεδομένων σε τρίτους.